Inteligentní domácí zařízení jsou potenciálně jednou z největších bezpečnostních hrozeb, protože neexistuje snadný způsob, jak zjistit, co je ve vaší síti. To je problém, který se Princetonská univerzita rozhodla vyřešit pomocí nástroje Princeton IoT.

Funguje nejen se zařízeními podporující HomeKit, je ale zatím k dispozici pouze pro Mac.

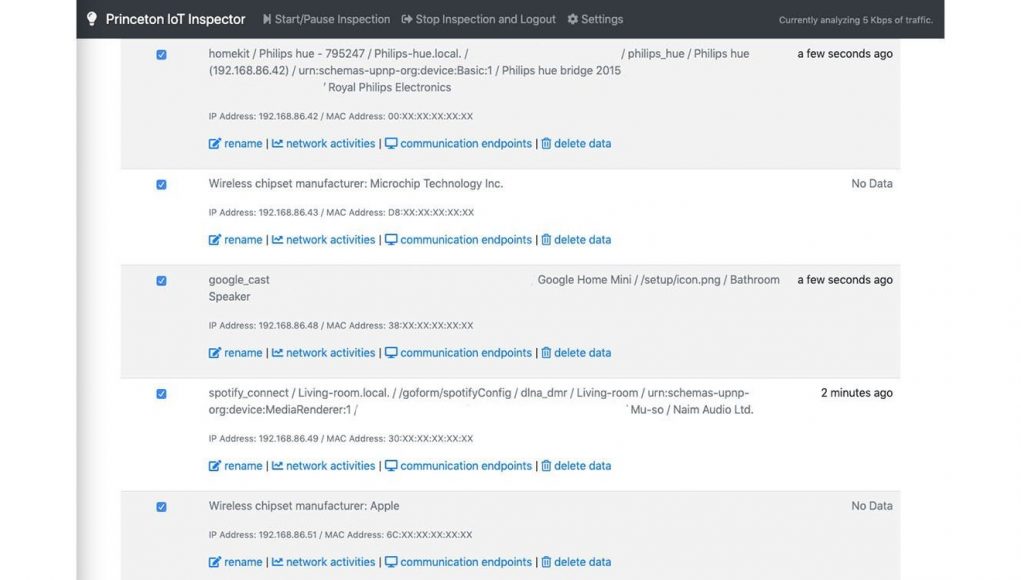

Pomocí nástroje Princeton IoT můžete vidět:

- seznam všech zařízení v domácí síti

- ke kterým serverům se připojujete

- zda jsou tato spojení bezpečná

Například, tento nástroj je schopen určit, že můj most Philips Hue kontaktoval server meethue.com před několika sekundami, výměnil 6KB dat, a že komunikace nebyla šifrována. Bohužel nevidíte skutečný obsah přenosů, i když data nejsou šifrovány. Zařízení si můžete přejmenovat, aby seznam byl přehlednější. Data jsou pak sdílena s univerzitou, která může spustit analýzu (budete požádáni o souhlas při prvním použití aplikace). Princeton upozorňuje, že vaše názvy zařízení jsou obsažena v odeslaných datech, takže pokud používáte své celé jméno u některého z nich, pak budou tato data zpřístupněna univerzitou.

Univerzita také varuje, že používá ARP spoofing, takže je to určitě nástroj, který byste měli nainstalovat pouze v případě, že důvěřujete univerzitě Princeton. Chcete-li použít Princeton IoT Inspector, musíte nainstalovat aplikaci, která pak otevře webovou stránku. Musíte použít Chrome nebo Firefox; nelze spustit v Safari. Protože aplikace není podepsána společností Apple, bude ve výchozím nastavení blokována. Když se zobrazí zpráva zabezpečení, otevřete Předvolby systému > Zabezpečení > Obecné a zaškrtněte políčko, aby bylo možné je otevřít. Pokud je vaším výchozím prohlížečem Safari, zkopírujte a vložte adresu URL do prohlížeče Chrome nebo Firefox.